Amazon GuardDutyによるセキュリティ脅威検知

目次

サイバー攻撃とは?

サイバー攻撃とは、インターネットやデジタル機器を利用した攻撃です。個人や組織を対象に、不当に金銭を取得、個人情報の詐取を行う目的や、システムの機能停止などを目的として行われます。近年、サイバー攻撃の件数や被害総額は増加傾向にあります。警視庁が発表している統計(https://www.npa.go.jp/publications/statistics/cybersecurity/data/R03_cyber_jousei_sokuhou.pdf)によると、サーバー攻撃の検挙件数は令和3年で初めて1万件を超える見込みです。

これは、インターネットやスマートフォンの普及で、買い物や口座取引など多くのことがパソコンやスマホなどの機器で完結できるようになったことや、技術の進歩でサイバー攻撃の手口が増えてきていることが影響していると考えられます。

セキュリティ脅威にはどんなものがあるのか

サイバーセキュリティの脅威としては、アプリケーションの脆弱性(セキュリティ上の欠陥)を突いた攻撃や、難解なパスワードを設定しない人の油断をついた攻撃が存在します。具体的な例を見ていきましょう。

Webアプリケーションの脆弱性を突いた攻撃

- SQLインジェクション

SQLと呼ばれる、データベースを操作する言語をアプリケーションの入力フォームなどに「注入(injection)」することによって、データベースのデータを不正に操作される攻撃 のことです。IDやパスワードなどの入力フォームが存在するWebサイトなどが狙われます。 - クロスサイトスクリプティング

攻撃者が攻撃対象のWebサイトに、悪質なサイトへ誘導するスクリプトを仕掛けることで、サイトに訪れるユーザーの個人情報などを詐取する攻撃のことを指します。

AWSを安心、安全に利用するスタイルズのAWSセキュリティサービスはこちら→

人々の油断をついた攻撃

- ゼロデイ攻撃

サーバ、OS、ミドルウェア、アプリケーションが持つ脆弱性が発見されてから、セキュリティパッチ(修正プログラム)が適用されるまでの期間を狙って実行されるサイバー攻撃です。迅速にセキュリティパッチを当てないという油断を狙ってきます。 - パスワードリスト攻撃

利用者は同じID・パスワードの組み合わせを複数のサイトで使用する傾向が強い、という油断をついて、何らかの手法によりあらかじめ入手したID・パスワードで様々なサイトへログインを行う攻撃です。 - ブルートフォース攻撃

IDとパスワードでユーザー認証する際のパスワードを手当たり次第に試す攻撃です。簡単なパスワードはすぐに解析されます。

脅威の兆候は捕捉できるのか?

脅威の兆候は捕捉することができます。サイバー攻撃はおもに下記のような順序をたどります。

- 攻撃計画…攻撃対象を選定し、攻撃に使うサーバーを用意する

- 攻撃準備…攻撃対象を調査して、脆弱性などの欠陥をみつける

- 初期攻撃…攻撃対象のアプリケーションやシステムに侵入・不正アクセスをする

たとえば、1.の段階で、攻撃によく使われるサーバーのIPアドレスを事前に情報収集しておき、当該のIPアドレスからの通信を遮断しておく、2.の段階でよく行われる、類似ドメインの調査(偽サイトのURL作成に利用)やポートスキャン(攻撃対象のサーバーのOS・ミドルウェアなどの種類やバージョンを調査すること)の検知を行うことができれば、攻撃を未然に防ぐことが可能です。

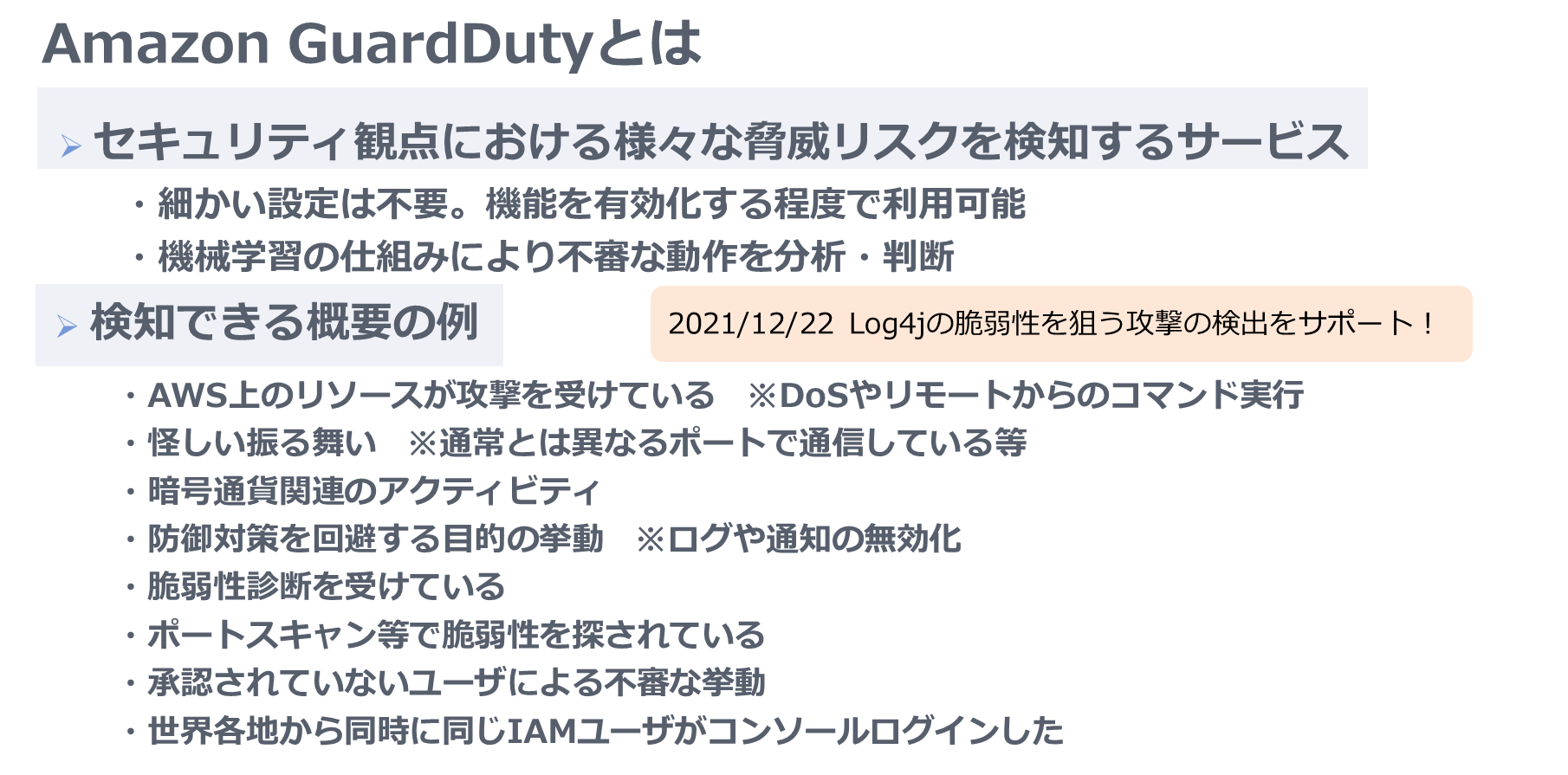

Amazon GuardDutyとは?

Amazon GuardDutyとは、AWS(Amazon Web Services)上に構築したシステムおよびAWSアカウントに対する攻撃や、攻撃の兆候を検知するサービスです。近年、様々なITシステムやアプリケーションがAWS上に構築されていますが、クラウドのセキュリティはアカウント管理や、責任共有モデルなど、従来のオンプレミスのシステムと比較して難しい部分もあり、なかにはセキュリティの設定が不十分になってしまっている環境も存在します。Amazon GuardDutyはそのような状態でも、AWS環境のログや、Amazonが保有する情報・ノウハウを利用して脅威を検出し、ユーザーに攻撃や攻撃の兆候を通知することができます。

Amazon GuardDutyで検知できる攻撃

Amazon GuardDutyでは、下記のような攻撃の兆候を検知します。

- アカウントへの不正アクセス

- サーバーへの不正アクセス

それぞれどのような被害が出てしまうのか、具体的に見ていきます。

アカウントへの不正アクセス

IAMの認証情報(アクセスキー/シークレットキー)漏洩や、root権限への不正アクセスにより、暗号通貨のマイニングが行われてしまったり、別のサイバー攻撃の踏み台にされてしまう、といった被害は高い頻度で発生しています。攻撃者にとってはAWSのようなクラウド環境は数クリックで何十台ものサーバーが構築できてしまうため、格好の攻撃の的になります。

サーバーへの不正アクセス

AWSでは、Security GroupやNACLなどの設定を適切に行えば簡単にセキュアな環境を構築することができますが、その設定を怠ってしまうと、簡単に世界中からログイン可能なサーバーを構築してしまうことにもなります。このような場合も、別のサイバー攻撃の踏み台として利用されてしまう可能性が高くなります。

GuardDutyの動作原理

Guard Dutyは機械学習により脅威を判定し、通知を行います。機械学習は既存の情報から統計学を利用してレベル1~~10脅威の判定を行います。GuardDutyの機械学習はどのような情報から脅威の判定を行っているのでしょうか。

AWSアカウントのログから脅威を検知

AWSアカウントで有効化している、AWSへのAPIコールを記録するCloudTrailのイベントログや、VPC内のトラフィックを記録するVPC Flow Logsを確認し、脅威が迫っていることを検知します。具体的には普段利用していないリージョンでの操作をCloudTrailログで記録した場合や、ポートスキャンの兆候がVPC Flow Logsに記録されている場合を確認し、検知します。

Amazon社の情報から脅威を検知

よくサイバー攻撃に利用されるサーバーIPの情報(IPレピュテーション情報といいます)など、Amazonが長年蓄積した既存の脅威情報を活用します。

AWSを安心、安全に利用するスタイルズのAWSセキュリティサービスはこちら→

Amazon GuardDutyのメリット

Amazon GuardDutyの最大のメリットは、簡単にセキュリティの強化を行える点です。GuardDutyの有効化は、GuardDutyのコンソールから2,3クリックで導入を開始することができます。通知先の設定や、複数アカウントを設定する場合も数クリックで可能となるため、非常に簡単に導入できます。

また、先述の通りセキュリティ検知の仕組みはAmazonが蓄積したデータを利用可能です。GAFAのセキュリティノウハウを簡単に利用することができる、という観点でも、素晴らしいサービスであると言えるでしょう。

Amazon GuardDutyの料金

Guard Dutyは従量課金制であり、以下の項目をベースとして課金が行われます。

- AWS CloudTrailのイベント数

- Amazon EKS 監査ログ

- VPCフローログとDNSクエリログの分析

なお、GuardDutyは非常に安く利用することができます。例えば、『VPCフローログとDNSクエリログの分析』は、2022年4月現在、最初の500GBまでは1GBあたり1.18ドルと、非常に安くなっており、GuardDutyの課金額が高額化する、といったことは余程のことが無い限りありません。

GuardDutyには30日間の無料トライアルがあり、その際にログの容量および想定される利用料金を表示してくれますので、実際に運用に入った場合のコストはいくらになるのかを予測することも可能です。課金額に不安がある方は、トライアルからぜひ利用してみるといいでしょう。

Amazon GuardDutyの具体的な設定方法は、スタイルズのオンラインウェビナー「30分でわかる!Amazon GuardDutyによるセキュリティ脅威検知」でわかりやすく解説しています。こちらのページより「30分でわかる!Amazon GuardDutyによるセキュリティ脅威検知」をお申し込みください。いつでも視聴可能です。